De hablar a cantar: un nuevo desafío para la detección de deepfakes audiovisuales

Los deepfakes cantados plantean un nuevo desafío para la detección. Descubre técnicas para identificarlos y mantener la autenticidad.

Los deepfakes cantados plantean un nuevo desafío para la detección. Descubre técnicas para identificarlos y mantener la autenticidad.

Avatar Verificado con Socio de IA - Verifica tu avatar de forma segura mediante inteligencia artificial. Rápido y confiable.

<meta name=description content=Seguridad_avatares_digitales_datos_sensibles._Protege_privacidad_en_entornos_virtuales.>

Aprende a extraer datos del Registro de Cuidados de la CQC sin autenticación. Guía práctica, rápida y eficiente para raspado web.

<meta name=description content=Descubre las nuevas capacidades post-cuánticas de SSH en RHEL para proteger tus comunicaciones contra ciberamenazas futuras. Mejora la seguridad con algoritmos resistentes a computación cuántica.>

<meta name=description content=Protege datos confidenciales en apps móviles personalizadas con estrategias de seguridad avanzadas y cumplimiento normativo. Descubre cómo salvaguardar la información sensible de tus usuarios.>

Descubre por qué la seguridad de tus APIs en OutSystems es un problema crítico que nadie menciona y cómo solucionarlo.

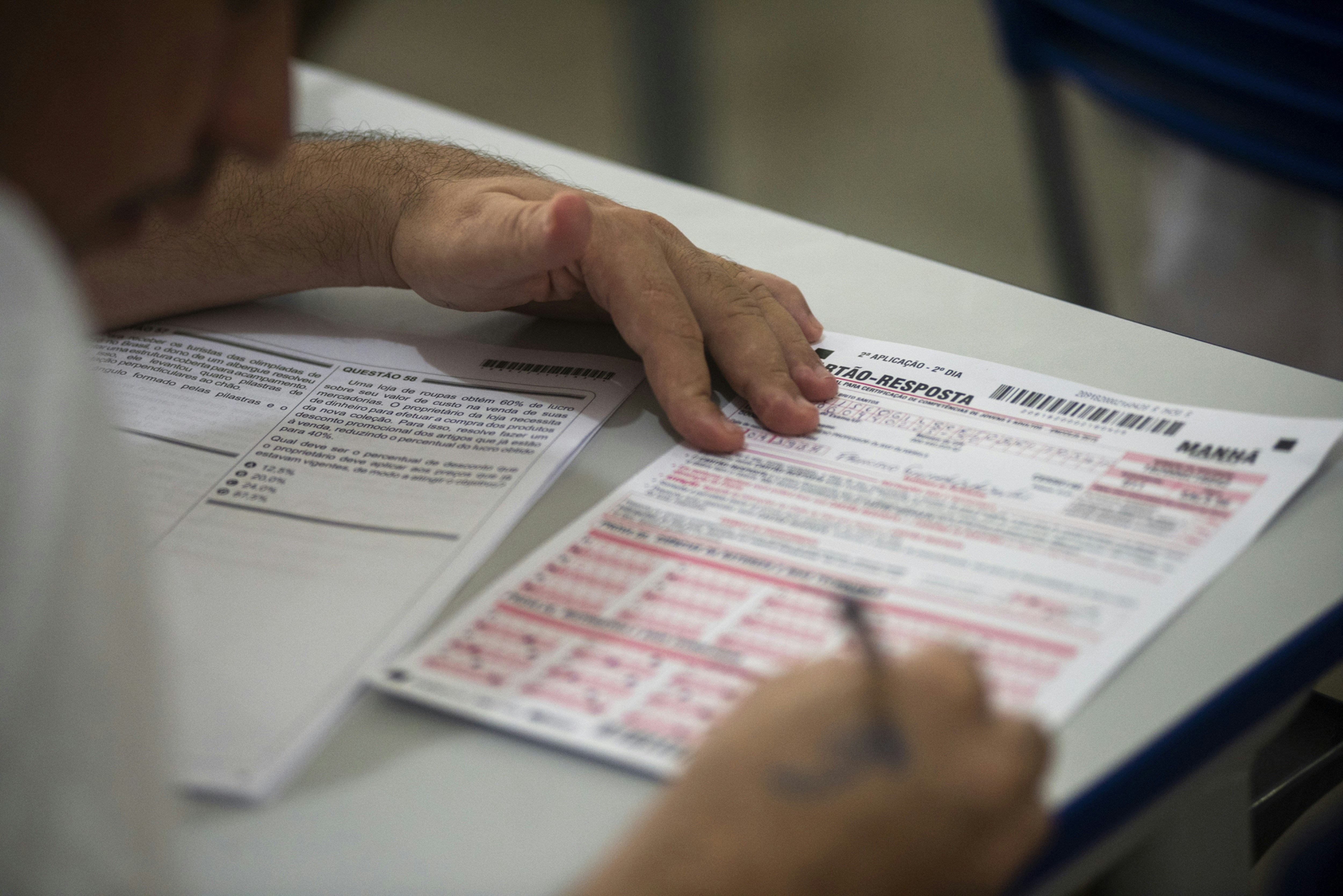

<meta name=description content=Descubre el método más fácil y seguro para verificar tu identidad en exámenes online. Evita fraudes con esta solución simple.>

<meta name=description content=Gitea vulnerable: imágenes privadas de contenedor expuestas sin autenticación. Descubre los riesgos y cómo proteger tu repositorio.>

<meta name=description content=El robo de credenciales se ha convertido en una crisis que desafía la seguridad moderna. Descubre cómo proteger tus datos y estar un paso adelante>

Descubre cómo el entrenamiento por pares y la degradación consistente mejoran la detección de imágenes creadas por inteligencia artificial.

<meta name=description content=Protege la información confidencial integrando APIs empresariales de forma segura y eficiente. Descubre cómo asegurar tus datos sensibles hoy.>

<meta name=description content=Seguridad para el Protocolo de Contexto de Modelo mediante admisión atestiguada de servidores de herramientas. Confianza y protección en integraciones.>

Descubre las características de un avatar IA oficial, verificado por socios y experimentado. Ideal para interacciones auténticas y confiables.