El RAT Quasar Linux roba credenciales de desarrolladores para comprometer la cadena de suministro de software

En el ecosistema actual del desarrollo de software, la seguridad de la cadena de suministro se ha convertido en uno de los frentes más críticos para cualquier organización. La detección de herramientas maliciosas diseñadas específicamente para infiltrarse en entornos de trabajo de desarrolladores, como el denominado Quasar Linux RAT, evidencia un cambio táctico en el cibercrimen: ya no solo se busca robar datos de usuarios finales, sino comprometer las propias plataformas donde se crean las aplicaciones. Este tipo de implante aprovecha la confianza que existe en los flujos de integración continua, los repositorios de código y las credenciales de los equipos técnicos para propagar el ataque a lo largo de toda la cadena de suministro de software. Para las empresas que invierten en aplicaciones a medida, entender esta amenaza es fundamental para proteger tanto su propiedad intelectual como la de sus clientes.

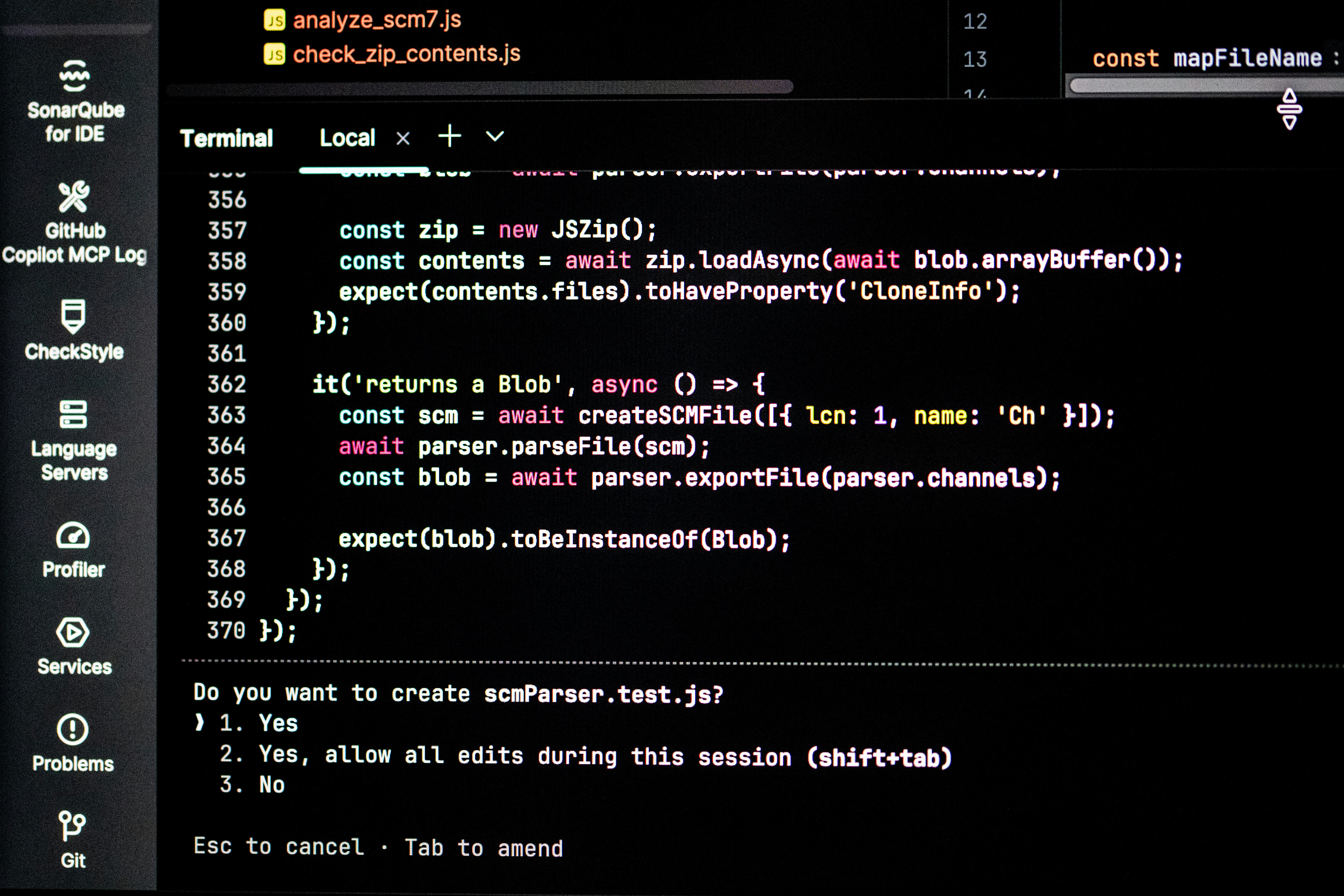

La capacidad de un RAT como este para extraer credenciales, registrar pulsaciones de teclado y manipular archivos convierte cualquier terminal de desarrollador en un punto de entrada ideal. Cuando un atacante logra acceso a las claves de servicios cloud, APIs o tokens de despliegue, puede inyectar código malicioso en librerías internas o incluso en los propios artefactos de ciberseguridad que se distribuyen. Por eso, las prácticas de seguridad no pueden limitarse a la fase de producción, sino que deben integrarse en todo el ciclo de vida del software. Desde la adopción de políticas de confianza cero hasta el monitoreo continuo de los entornos de desarrollo, cada capa requiere una aproximación especializada que combine ia para empresas con análisis de comportamiento.

En Q2BSTUDIO entendemos que la protección de la cadena de suministro no es un producto, sino un proceso que engloba distintos dominios técnicos. Por un lado, la implantación de servicios cloud aws y azure seguros permite aislar los entornos de build y limitar la superficie de ataque. Por otro lado, la automatización de la validación de dependencias mediante agentes IA puede detectar anomalías que pasarían desapercibidas para los sistemas tradicionales. Además, integrar servicios inteligencia de negocio como Power BI para visualizar eventos de seguridad en tiempo real ayuda a los equipos a reaccionar antes de que un compromiso se convierta en una brecha masiva. Nuestro enfoque combina software a medida con estrategias de hardening específicas para cada cliente, evitando soluciones genéricas que no cubren las particularidades de cada pipeline.

La inteligencia artificial aplicada al análisis forense y la detección de comportamientos anómalos es una de las herramientas más prometedoras para contrarrestar amenazas como este RAT Linux. Mediante modelos entrenados para reconocer patrones de exfiltración lentos o movimientos laterales inusuales, las organizaciones pueden implementar barreras proactivas. No obstante, la tecnología por sí sola no es suficiente: la formación del equipo en buenas prácticas de gestión de credenciales, el uso de autenticación multifactor y la rotación periódica de secretos son pilares que deben acompañar a cualquier solución técnica. En Q2BSTUDIO ofrecemos servicios de consultoría que abordan tanto la parte humana como la infraestructural, garantizando que cada eslabón de la cadena esté reforzado.

El caso del Quasar Linux RAT nos recuerda que los desarrolladores son activos de alto valor para los atacantes, pero también pueden ser los principales defensores si cuentan con las herramientas y políticas adecuadas. Desde la implementación de entornos ephemeral hasta la integración de escáneres de código en el CI/CD, cada decisión técnica suma. Si tu organización busca blindar sus procesos de creación de aplicaciones, nuestro equipo de expertos puede diseñar una estrategia a medida que incluya pentesting, hardening de infraestructura y monitorización basada en inteligencia artificial. La clave está en no esperar a que una credencial robada abra la puerta a toda la cadena de suministro.

Comentarios