Hola Browser para Windows comprometido, instala criptominero

Alerta de seguridad: La versión Windows de Hola Browser ha sido infectada con un criptominero oculto. Conoce los detalles y cómo protegerte.

Alerta de seguridad: La versión Windows de Hola Browser ha sido infectada con un criptominero oculto. Conoce los detalles y cómo protegerte.

El grupo TA4922 vinculado a China expande ataques de phishing a Reino Unido, Alemania, Italia y Sudáfrica usando malware ValleyRAT y AtlasRAT.

Investigadores alertan sobre una campaña masiva que suplanta proyectos open-source en Google para infectar con malware como Remus Stealer vía TDS. ¡Protégete!

Un grupo de ciberdelincuentes chinos acelera su campaña de phishing y malware. Conoce cómo operan con ingeniería social y cómo protegerte.

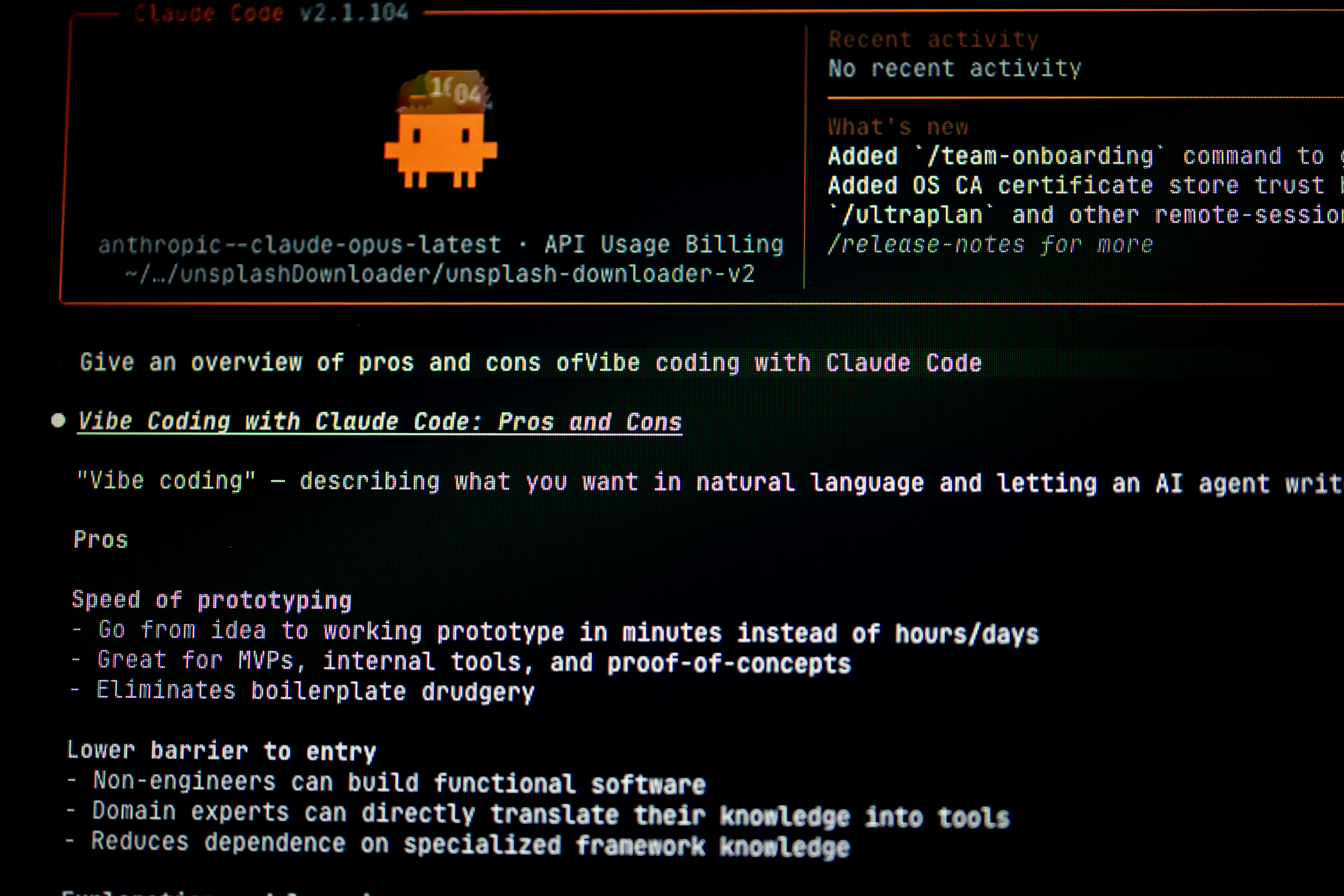

Un nuevo gusano informático basado en IA gratuita demuestra que no se necesitan modelos avanzados para causar caos. Conoce los detalles.

Una nueva campaña de malspam utiliza el dominio legítimo de Google DoubleClick para evadir la detección y distribuir el troyano DesckVB RAT. Descubre cómo protegerte.

Campaña Weedhack: malware ataca Minecraft mediante YouTube y mods falsos. CountLoader alcanza 86K descargas. Descubre los riesgos y cómo protegerte.

Descubre cómo la campaña Miasma robó credenciales mediante paquetes npm maliciosos de Red Hat. Aprende a mitigar este ataque de cadena de suministro.

Descubre cómo un enfoque híbrido con fusión de características secundarias logra un 99.72% de precisión en clasificación de malware. ¡Mejora tu ciberseguridad!

Descubre un método innovador de atribución de malware APT que mantiene alta precisión incluso ante grupos desconocidos, evitando falsas atribuciones.

Los agentes de IA crean gusanos adaptativos que se propagan sin costo para el atacante. Descubre la nueva amenaza cibernética.

Descubre el primer LLM nativo en bytes que analiza malware directamente desde código compilado, con hasta 98% de precisión en clasificación de arquitecturas.

¡Amenazas críticas! Nuevo fallo Linux, exploit PAN-OS en activo, ataques con IA y phishing OAuth. Entérate de lo último en ciberseguridad.

Descubre la campaña Operation Dragon Weave: ataques de spear-phishing con malware AdaptixC2 dirigidos a gobiernos y empresas en República Checa y Taiwán.

Descubre cómo un nuevo kit de ransomware creado con IA evade la detección EDR y explora Active Directory automáticamente. Conoce las defensas necesarias.

El grupo ruso Gamaredon explota CVE-2025-8088 en WinRAR para infectar con GammaWorm y GammaSteel. Descubre cómo protegerte.

SideCopy, grupo vinculado a Pakistán, ataca al Ministerio de Finanzas de Afganistán usando Xeno RAT, un troyano de acceso remoto open source. Descubre los detalles de esta campaña de spear-phishing.

Descubre cómo la IA permite a atacantes sin conocimientos técnicos generar malware y evadir la ciberseguridad, poniendo fin a la divulgación responsable.

Descubre cómo un ataque a la cadena de suministro comprometió 32 paquetes NPM de Red Hat con 96 versiones maliciosas que roban credenciales. Protege tu software.

El FSB denuncia un presunto espionaje masivo con malware en móviles de altos funcionarios. ¿Qué hay detrás de esta acusación sin evidencias?