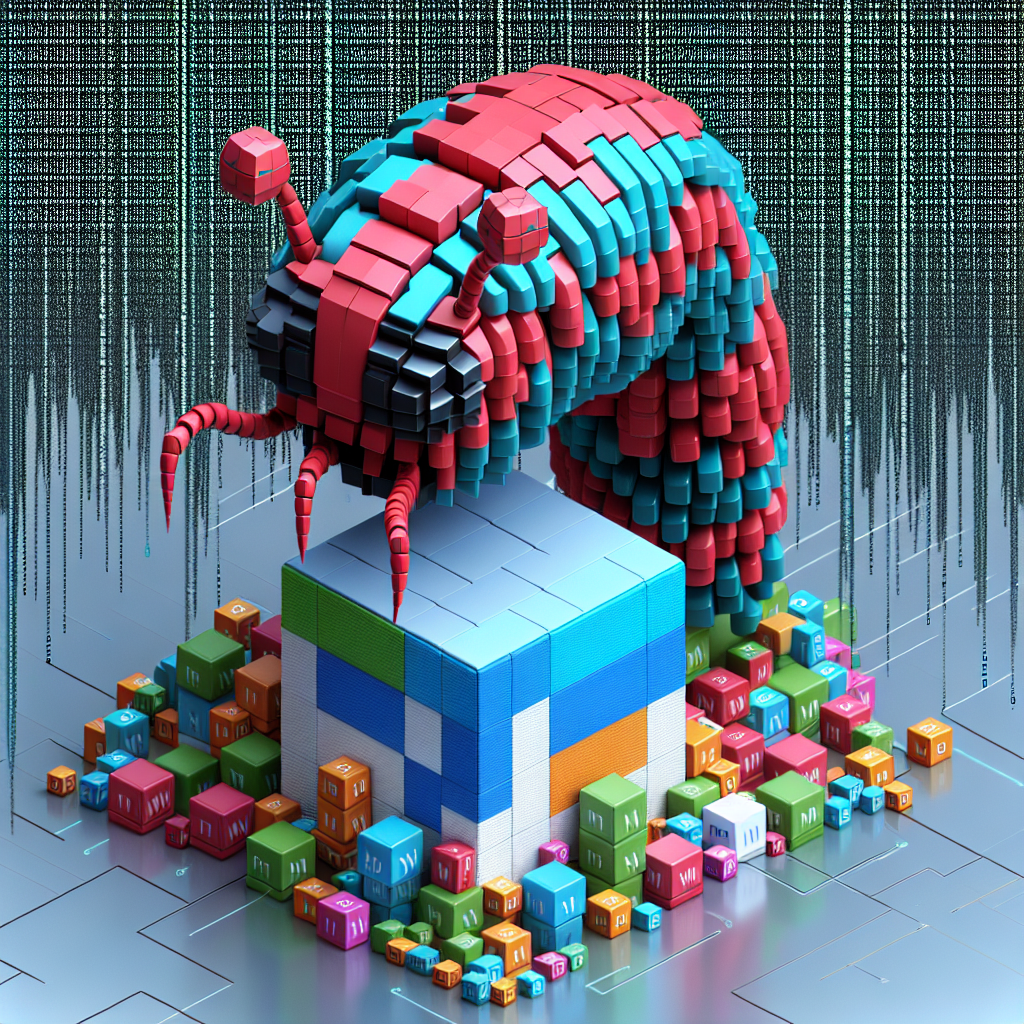

Ataque Shai-Hulud: Tinycolor y 40+ paquetes NPM comprometidos

El reciente ataque de malware Shai-Hulud ha provocado alarma en la comunidad de desarrolladores, especialmente en el ecosistema JavaScript. Se descubrió que Tinycolor, un popular paquete NPM para manipulación de colores, junto con más de 40 paquetes adicionales, quedó comprometido, lo que representa un riesgo grave para las aplicaciones que dependen de estas librerías. Este incidente recuerda la fragilidad de las dependencias de terceros y la necesidad de mantener prácticas de seguridad robustas en el desarrollo de software.

Cómo funcionó el ataque Shai-Hulud: el malware se introdujo en paquetes NPM usados como dependencias y estaba diseñado para ejecutar código malicioso durante la instalación o al importar el paquete en un proyecto. Esa ejecución silenciosa permitió a los atacantes infiltrarse en sistemas sin alertas inmediatas. Las cargas útiles podían incluir desde registro de pulsaciones hasta acceso a archivos de configuración sensibles o exfiltración de datos, lo que demuestra los riesgos asociados a dependencias no verificadas.

Detección y herramientas recomendadas: para identificar paquetes comprometidos es crucial usar herramientas como npm audit, Snyk y Retire.js. Ejecutar npm audit sobre tu proyecto permite analizar el archivo package-lock.json y reportar vulnerabilidades conocidas. Complementa estos análisis con revisiones manuales de los paquetes, comprobando autores, actividad en GitHub y estadísticas de descarga.

Buenas prácticas para la gestión de paquetes NPM: 1) Preferir fuentes de confianza y mantener vigilancia sobre la comunidad y los mantenedores. 2) Bloquear dependencias mediante package-lock.json y usar npm ci para instalaciones reproducibles y seguras. 3) Actualizar regularmente y revisar npm outdated para conocer paquetes obsoletos. 4) Restringir permisos y evitar instalar dependencias innecesarias en entornos de producción.

Integración de seguridad en CI/CD: incorporar auditorías automáticas en la canalización de integración continua reduce el riesgo de desplegar dependencias comprometidas. Por ejemplo, configurar un paso en GitHub Actions que ejecute npm install y npm audit y falle si se detectan vulnerabilidades evita que código inseguro llegue a producción. Además, usar análisis estático y pruebas de dependencia en cada build es una práctica recomendada.

Gestión de riesgos y respuesta: además de medidas preventivas, es esencial contar con monitorización y planes de respuesta a incidentes. Implementar logging y herramientas de monitorización para detectar comportamientos inusuales, y emplear plataformas como Sentry o LogRocket para traza de errores y análisis de interacciones, facilita la detección temprana y la contención de ataques.

Implicaciones para el ecosistema React y librerías JavaScript: los proyectos que usan React y otras bibliotecas del frontend son especialmente vulnerables por la gran cantidad de dependencias transitivas. Revisar y auditar los paquetes que aportan utilidades, como manipuladores de color o pequeños helpers, es crítico porque un paquete pequeño puede tener un gran impacto si está ampliamente difundido.

Cómo proteger tu stack: adoptar una política de seguridad de dependencias, usar herramientas de verificación automáticas, limitar accesos al registro de paquetes y revisar cambios en mantenedores y versiones. En entornos empresariales, es recomendable contar con una estrategia de gobierno de dependencias que incluya whitelists, firmas de paquetes y repositorios privados para controlar mejor lo que se instala en producción.

Sobre Q2BSTUDIO: en Q2BSTUDIO somos una empresa de desarrollo de software y aplicaciones a medida especializada en soluciones seguras y escalables. Ofrecemos servicios de software a medida y aplicaciones a medida integrando prácticas de ciberseguridad desde el diseño hasta la entrega. Nuestro equipo combina experiencia en inteligencia artificial, ciberseguridad, servicios cloud aws y azure y business intelligence para ofrecer soluciones completas y adaptadas a cada cliente. Si buscas desarrollar un proyecto personalizado y seguro, conoce nuestras soluciones de desarrollo de aplicaciones y software a medida visitando desarrollo de aplicaciones y software multiplataforma y si necesitas fortalecer la protección de tus sistemas, descubre nuestros servicios de ciberseguridad y pentesting en ciberseguridad y pentesting.

Servicios complementarios y posicionamiento: además de desarrollo a medida, ofrecemos inteligencia artificial para empresas, agentes IA, servicios inteligencia de negocio y power bi, automatización de procesos y despliegue seguro en plataformas cloud. Palabras clave como aplicaciones a medida, software a medida, inteligencia artificial, ciberseguridad, servicios cloud aws y azure, servicios inteligencia de negocio, ia para empresas, agentes IA y power bi son pilares de nuestra oferta y de nuestra estrategia para ayudar a las organizaciones a modernizarse con seguridad.

Conclusión y recomendaciones finales: el ataque Shai-Hulud subraya la importancia de una gestión de dependencias proactiva y de integrar seguridad en cada etapa del ciclo de vida del software. Mantén auditorías regulares, prioriza paquetes de confianza, automatiza controles en CI/CD y aplica monitorización continua. En Q2BSTUDIO estamos preparados para ayudarte a diseñar e implementar soluciones de software a medida que incorporen mejores prácticas de seguridad y tecnologías avanzadas como inteligencia artificial y servicios cloud para proteger tus activos digitales.

Comentarios