Ataque activo: la vulnerabilidad Dirty Frag en Linux amplía el riesgo posterior al compromiso

Dirty Frag: vulnerabilidad en Linux que amplía el riesgo post-compromiso. Conoce su impacto y cómo protegerte.

Dirty Frag: vulnerabilidad en Linux que amplía el riesgo post-compromiso. Conoce su impacto y cómo protegerte.

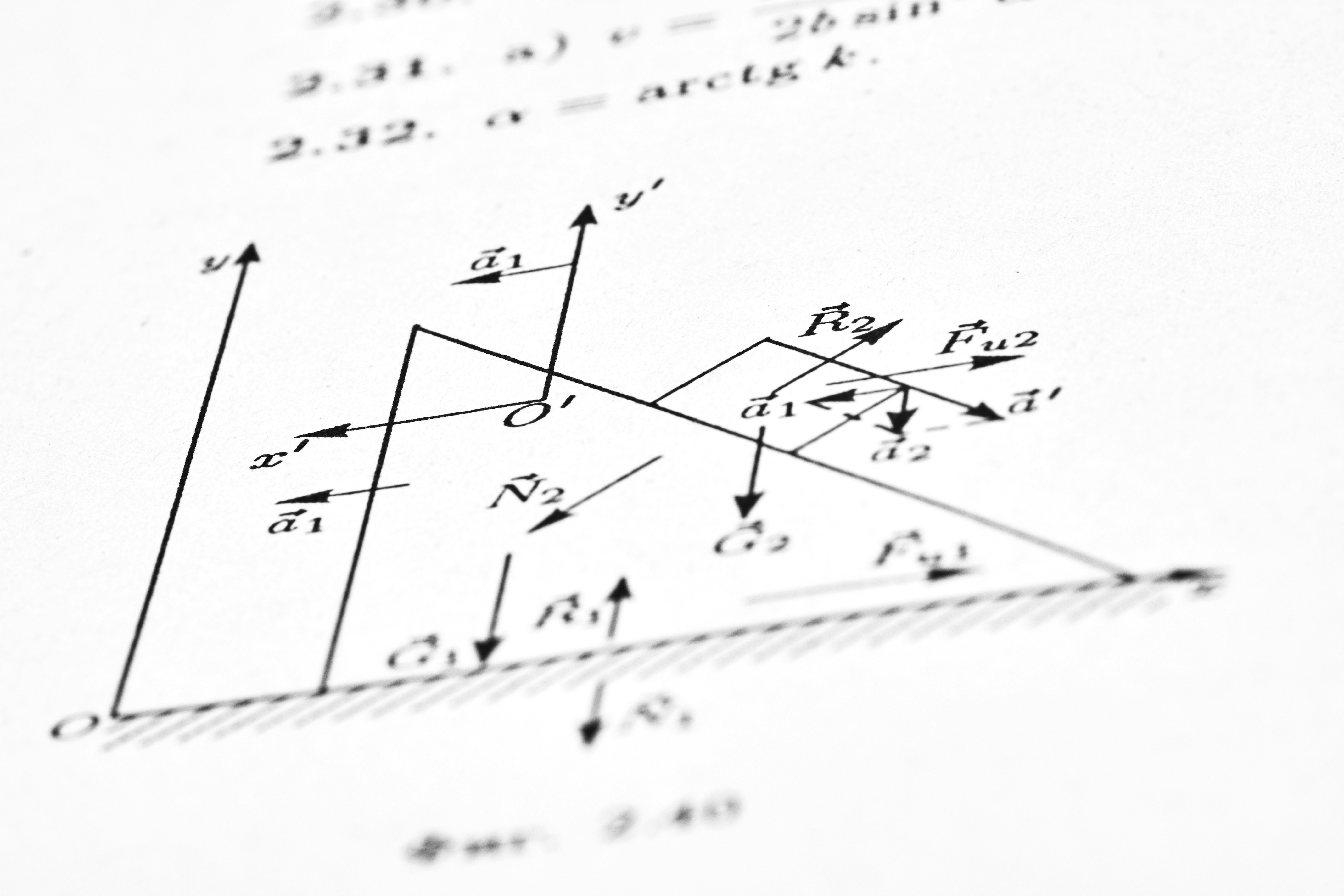

Optimización escalable de caja negra con inferencia posterior en espacio latente. Descubre métodos eficientes para mejorar modelos complejos sin acceso a gradientes.

Optimiza el audio en Windows 11 con ajustes avanzados: ecualizador, dispositivos y efectos. Guía clara para un sonido profesional y personalizado.

<meta name=description content=Comparativa entre npm y PyPI: el vector más peligroso no es el que piensas. Descubre la amenaza oculta en los registros de paquetes y cómo protegerte.>

<meta name=description content=El%20verdadero%20peligro%20en%20npm%20y%20PyPI%20que%20nadie%20anticipa%3A%20dependencias%20maliciosas%20y%20ataques%20de%20typo-squatting.%20Prot%C3%A9gete.>

<meta name=description content=La empresa matriz de Moog, Akai Pro y Numark adquiere Native Instruments. Una fusión clave en la industria musical.>

<meta name=description content=Descubre 6 formas creativas y ecológicas de reutilizar tu viejo Motorola. Dale una segunda vida a tu dispositivo con estas ideas prácticas.>

Descubre las 100 mejores empresas de programación con buena vibra en Vitoria. Encuentra oportunidades laborales en un ambiente positivo y colaborativo para desarrolladores.

Descubre las 100 mejores empresas de codificación con buena vibra en Málaga. Encuentra oportunidades laborales y proyectos innovadores en un entorno positivo.

Explora la invariancia de escala a través del grupo de renormalización inverso, un concepto esencial en física teórica y sistemas críticos.

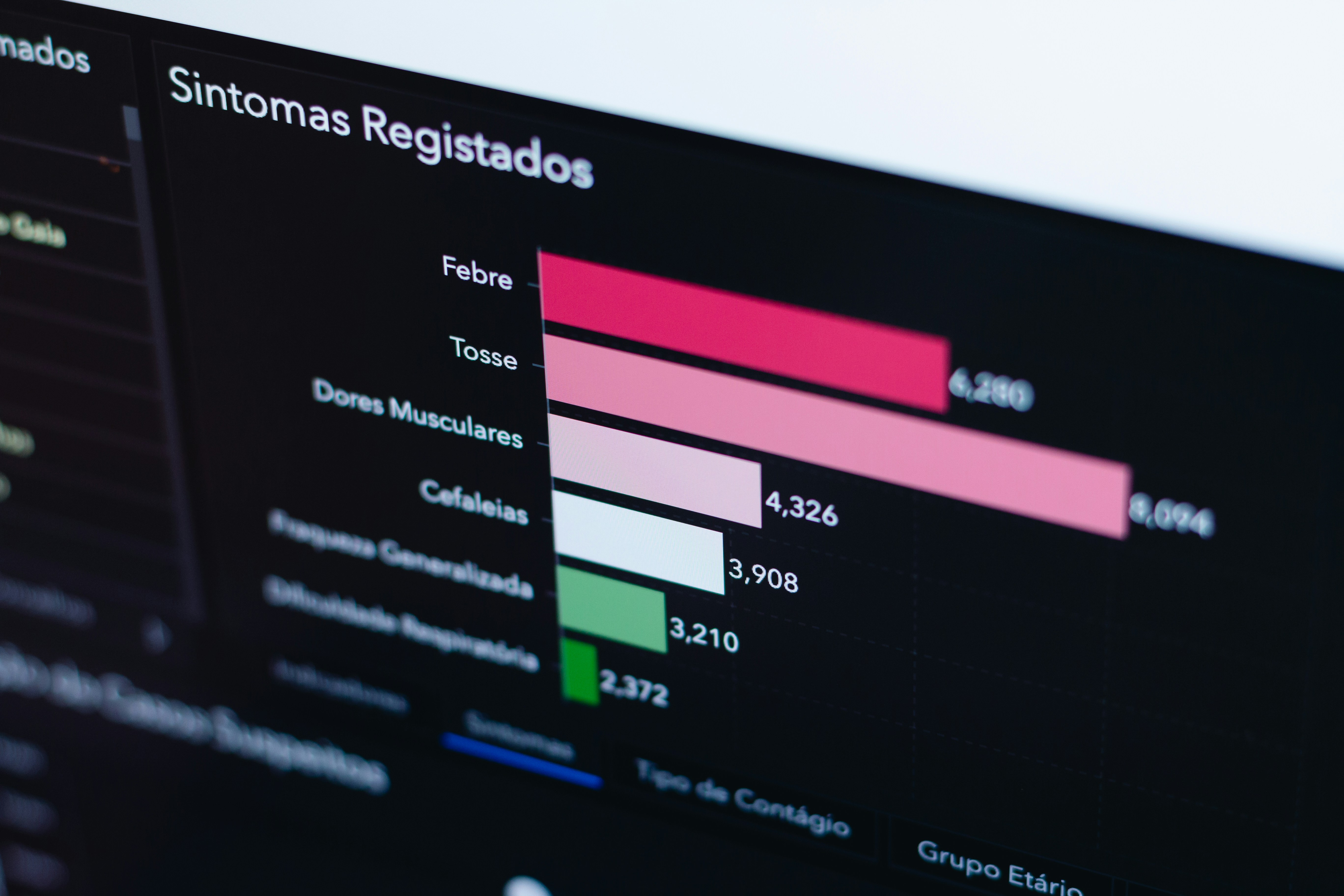

Evalúa modelos distribucionales post-selección. Guía práctica para validar precisión y optimizar resultados en análisis estadístico.

<meta name=description content=25 millones de alertas de baja gravedad ignoradas cada semana. Descubre por qué esta amenaza silenciosa podría ser crítica para tu seguridad.>

<meta name=description content=Descubre el momento ideal para hacer seguimiento tras una gran presentación y maximizar tus oportunidades. Consejos prácticos y efectivos.>

Descubre el lado bueno, malo y feo de los clones de IA: ventajas, riesgos y aspectos éticos de esta tecnología emergente.

<meta name=description content=ChArtist ofrece gráficos pictóricos con control unificado del espacio y el sujeto. Descubre cómo crear imágenes artísticas con precisión y creatividad.>

<meta content=Descubre el diseño extremo a extremo y superpuesto del agente funcional. Aprende cómo optimizar procesos con esta metodología innovadora y eficaz.>

Optimiza la eficiencia de equipos de agentes lingüísticos con gráficos adaptativos. Mejora el rendimiento y la colaboración en sistemas de IA.

Descubre TinyBayes: inferencia bayesiana de forma cerrada para clasificación en tiempo real en dispositivos de borde. Rápido, preciso y eficiente.

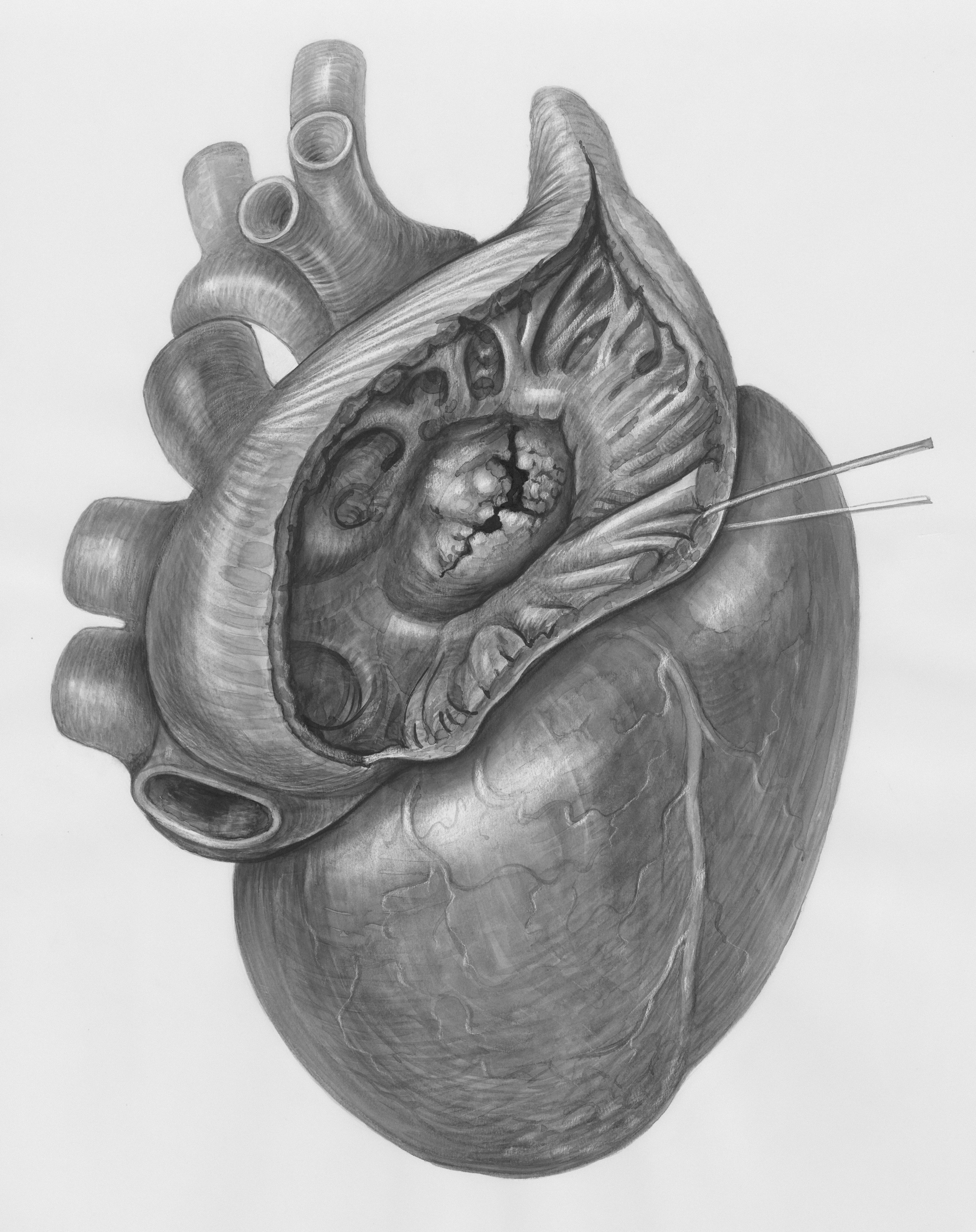

Protege tus artefactos de investigación: descubre medidas de seguridad para salvaguardar datos, equipos y materiales. Guía esencial para investigadores.

<meta name="description" content=Descubre cómo el Aprendizaje por Refuerzo optimiza la Descomposición de Benders para resolver problemas complejos de optimización. Mejora eficiencia y resultados con esta técnica avanzada.>