Fallo fatal en agentes de IA: falta capa de identidad; Luffa AI la construye

Descubre cómo Luffa AI construye la capa de identidad que falta en la economía de agentes de IA, respaldada por una inversión de US$220M de GoFintech Quantum.

Descubre cómo Luffa AI construye la capa de identidad que falta en la economía de agentes de IA, respaldada por una inversión de US$220M de GoFintech Quantum.

Revive las guías de marca más emblemáticas de los años 90. Descubre cómo estos manuales de logo definieron la identidad visual de grandes marcas.

Aprende a combinar LoRAs sin entrenamiento con ponderación por prompt para lograr composiciones de múltiples conceptos con alta fidelidad.

OpenAgenet (OAN): infraestructura abierta para confianza en interconexión de agentes. Identidad, gobernanza y descubrimiento seguro.

Descubre la arquitectura técnica de OpenAgenet/OAN: capa de confianza neutra para identidad, registro y descubrimiento seguro de agentes.

El Puente de Identidad: un simple ajuste en los datos de entrenamiento que rompe la maldición de la reversión en modelos de lenguaje. Logra un 50% de éxito.

Nueva función en Android 12+ verifica llamadas con señal silenciosa, protegiéndote de estafas telefónicas.

Descubre cómo Google combate las estafas con deepfake mediante su nueva detección de llamadas falsas. Protege tu identidad y evita fraudes telefónicos con IA.

Descubre cómo Google combate las llamadas deepfake con IA en la actualización de junio. Activación automática y cómo funciona la verificación por RCS.

VocSim evalúa representaciones de audio sin entrenamiento usando Precision@k y GSR. Whisper + PCA logran alto rendimiento, pero falla en lenguas de bajos recursos. Código y leaderboard disponibles.

El 45% de las empresas lucha por asegurar sus agentes de IA. Aprende a implementar las 4 capas de seguridad críticas: aislamiento, control, identidad y monitoreo.

El acento afecta la clonación de voz: clones de habla acentuada son menos similares pero más inteligibles. Estudio revela que preservar el acento es clave.

La policía de Irlanda del Norte alerta sobre estafadores que suplantan su número oficial. Aprende cómo evitar el fraude telefónico y proteger tus datos.

Una IA menos competente puede aumentar tu satisfacción laboral. Estudio revela impacto en percepción propia y de colegas en el trabajo.

Aprende cómo el reenlace conservador de trayectorias mejora la continuidad de identidad en videos térmicos, sin necesidad de modelos pesados.

Descubre por qué la complejidad, no la IA, es la verdadera amenaza para la seguridad. Aprende a simplificar los controles para proteger tu empresa.

Más de 5.000 dominios electorales y 17.000 credenciales expuestas amenazan las elecciones. Descubre cómo el phishing y la IA amplifican el riesgo.

Descubre cómo la ropa corporativa en equipos de atención al cliente crea primeras impresiones sólidas, aumenta la confianza y refuerza la identidad de marca.

Los agentes LLM logran hasta un 79.2% de éxito en desanonimización del Netflix Prize con pistas débiles. Estudio revela riesgos de privacidad.

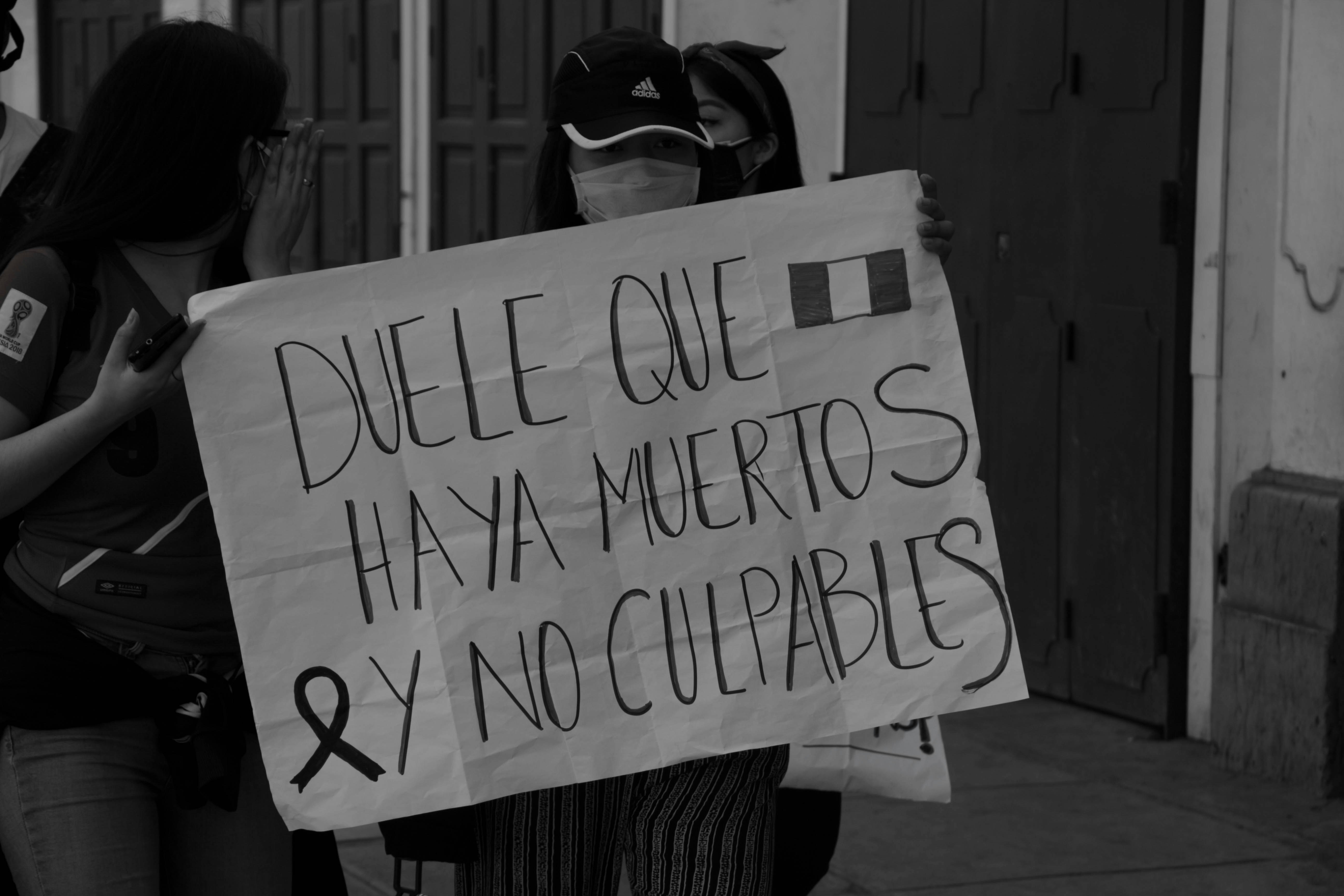

<meta content=Descubre el poder de elegirte a ti misma y transforma tu vida con esta reflexion sobre el autoempoderamiento>