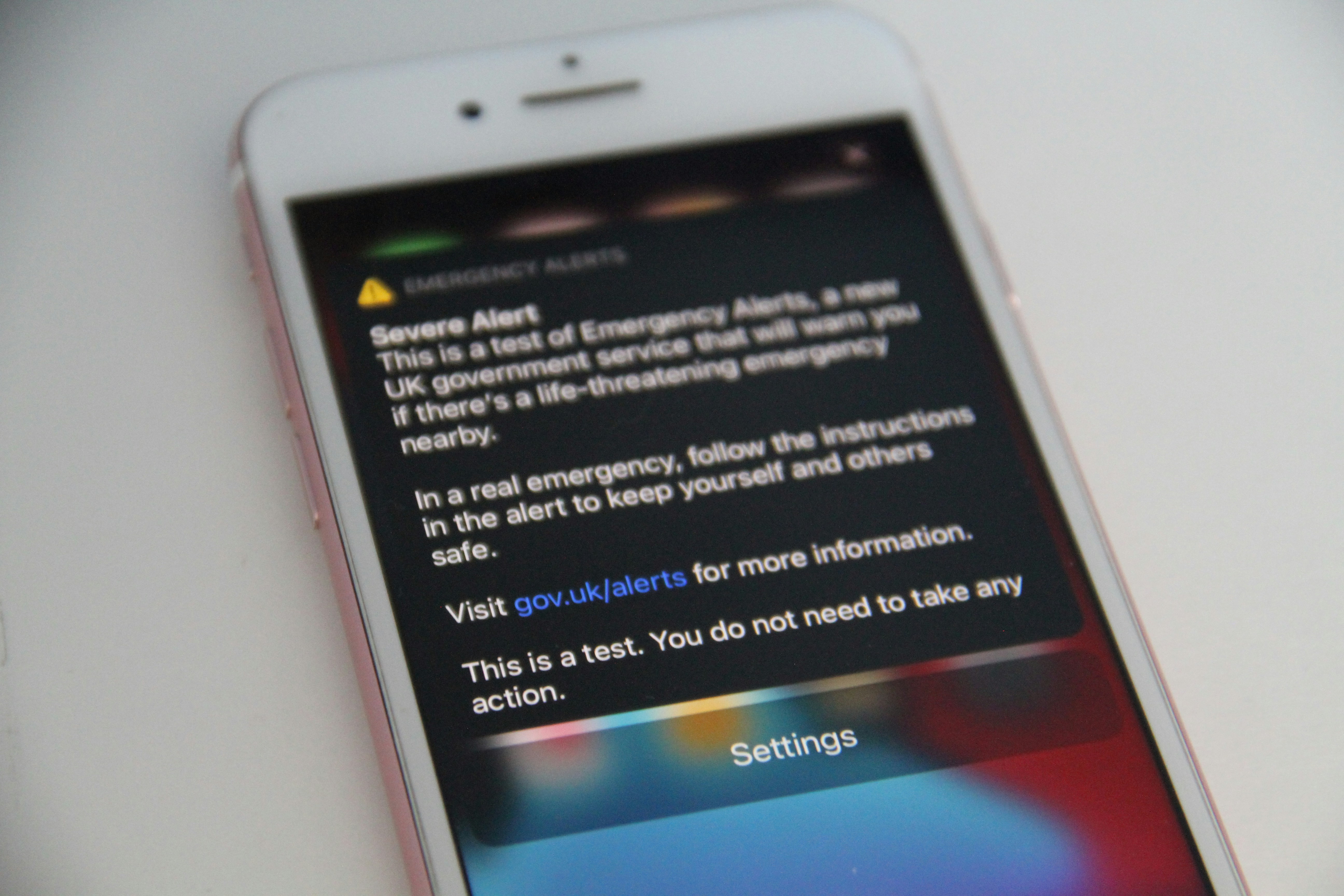

Google corrige nueva vulnerabilidad zero-day de Chrome explotada activamente

Google lanza actualización urgente para corregir una vulnerabilidad zero-day en Chrome que ya está siendo explotada. Descubre cómo protegerte.

Google lanza actualización urgente para corregir una vulnerabilidad zero-day en Chrome que ya está siendo explotada. Descubre cómo protegerte.

Claude Mythos y LLMs sin salvaguardas generan exploits en horas, reduciendo de días a horas el tiempo de ataque. Mayor riesgo de brecha de parches.

Descubre cómo Anthropic demuestra que su modelo Claude convierte parches en exploits funcionales en horas, amenazando la ciberseguridad.

El Mythos es real: las cadenas de vulnerabilidades más creativas están desafiando a los escáneres SAST. Conoce los hallazgos que cambiarán tu perspectiva.

En este webinar, aprende con HD Moore, creador de Metasploit, a ver tu red como un atacante. Asume la brecha y controla el alcance. ¡Regístrate!

FORGE automatiza la explotación graduada de vulnerabilidades y genera reglas de detección Sigma y Snort sin falsos positivos. Reduce costos a $1.50 por CVE. ¡Descubre cómo!

Aprende cómo las alertas rápidas de vulnerabilidades de SecAlerts acortan los tiempos de respuesta y reducen el riesgo de explotación.

<meta name=description content=Microsoft amenaza con acciones legales por revelar exploits. Conoce los detalles de esta advertencia.>