CISA añade una vulnerabilidad explotada a su catálogo

CISA incorpora CVE-2024-21182 a su catálogo de vulnerabilidades explotadas. Descubre cómo esta falla en Oracle WebLogic Server afecta a tu empresa y cómo protegerte.

CISA incorpora CVE-2024-21182 a su catálogo de vulnerabilidades explotadas. Descubre cómo esta falla en Oracle WebLogic Server afecta a tu empresa y cómo protegerte.

Descubre un marco innovador para gestionar incidentes de pérdida de control en IA: desde contención hasta resiliencia, con estrategias para escenarios extremos.

Los monitores tradicionales fallan ante ataques distribuidos de IA. Descubre cómo el monitoreo en línea con estado los detecta un 30% más rápido, con baja latencia.

Mejora la inteligencia de amenazas con MAECO-Lite: ontología modular que separa artefactos de eventos para análisis dinámico de malware preciso y eficiente.

Evaluación de seguridad en la nube en Bilbao. Protege tus datos con análisis experto y soluciones cloud personalizadas.

<meta content=Descubre qué incluye una evaluación de seguridad en la nube, sus beneficios y cómo prepararte para proteger tus datos y sistemas en entornos cloud. name=description>

<meta name=description content=Descubre las principales tendencias que transformarán la evaluación de seguridad en la nube. Prepárate para el futuro con nuestro análisis.>

<meta name=description content=Microsoft amenaza con acciones legales por revelar exploits. Conoce los detalles de esta advertencia.>

<meta name=description content=Okta lanza licencia para eliminar agentes de IA rebeldes. Conoce cómo esta solución de seguridad protege tu infraestructura y neutraliza amenazas autónomas.>

<meta name=description content=ChatGPhish convierte resúmenes de ChatGPT en un peligroso vector de phishing. Descubre cómo opera esta amenaza y protégete.>

<meta name=description content=Explora cómo el DDoS como servicio evoluciona desde ataques económicos de $5 hasta sofisticadas plataformas de botnets. Conoce riesgos y tendencias actuales.>

<meta name=description content=Los ciberataques de The Com fomentan violencia y explotación sexual. Conoce sus métodos y cómo protegerte.>

<meta content=Nuevo grupo cibernético ruso GREYVIBE lanza ataques contra Ucrania usando inteligencia artificial. Descubre cómo opera y sus implicaciones.>

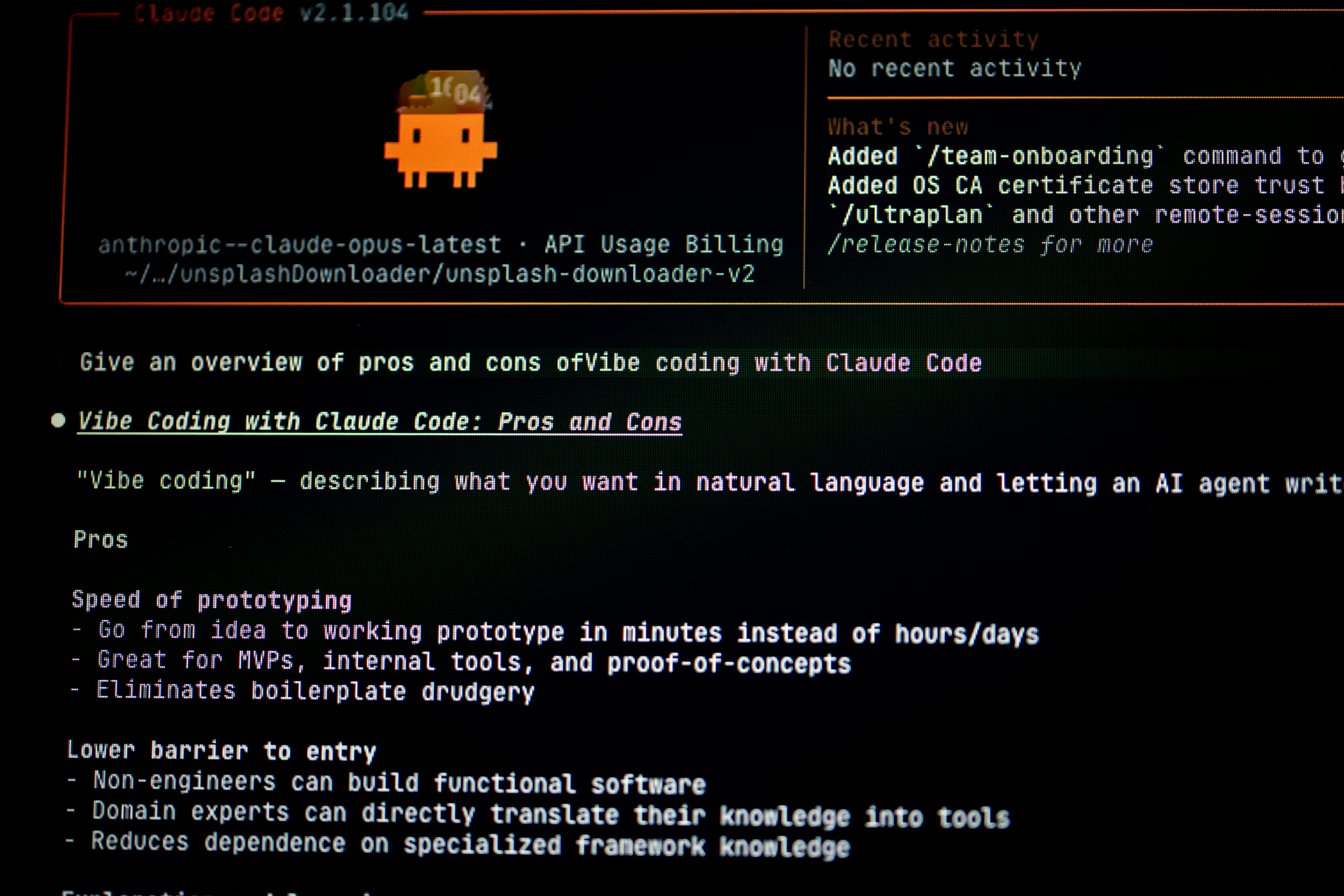

2,000 aplicaciones expuestas por Vibe revelan las fallas en las pilas de seguridad. Descubre los límites críticos de la protección actual.

<meta content=Kimsuky expande su arsenal con HTTPSpy HelloDoor y túneles de VS Code. Descubre cómo estas nuevas herramientas potencian su ciberespionaje. name=description>

<meta name=description content=Aprende a proteger tu PC con Windows 10 y 11 del ransomware. Consejos prácticos y medidas esenciales para mantener tus archivos seguros.>

<meta name=description content=Los editores más prolíficos de Wikipedia amenazan con huelga por cambios en las políticas. Descubre las razones y el impacto de esta protesta>

<meta name=description content=Grupo ruso usó ChatGPT como señuelo y carga útil en ciberataques. Conoce los detalles de esta amenaza y cómo protegerse.>

Teléfonos de tropas comprometidos revelaron ubicaciones a adversarios extranjeros. Conoce los detalles de esta grave brecha de seguridad.

GreyVibe utiliza ChatGPT y Gemini para lanzar ciberataques más potentes. Descubre cómo la inteligencia artificial potencia las amenazas cibernéticas.