Privacidad en subdominios: Aquí son los aspectos en que debes enfocarte

Privacidad en subdominios: aquí son los aspectos en que debes enfocarte

Analicé varias soluciones y decidí usar certificados comodín, que no filtran información de subdominios, mientras sigo usando Lets Encrypt. Esta decisión nace de la necesidad de reducir la superficie de exposición en procesos de enumeración de subdominios y minimizar fugas de información en logs y certificados públicos.

Por qué importan los subdominios y qué riesgos existen: los subdominios suelen albergar servicios internos, entornos de prueba, APIs y paneles administrativos que si se descubren pueden convertirse en vectores de ataque. Técnicas como escaneo DNS, consultas a motores de búsqueda, certificados públicos registrados en Certificate Transparency y archivos de configuración expuestos pueden revelar la estructura completa de un dominio.

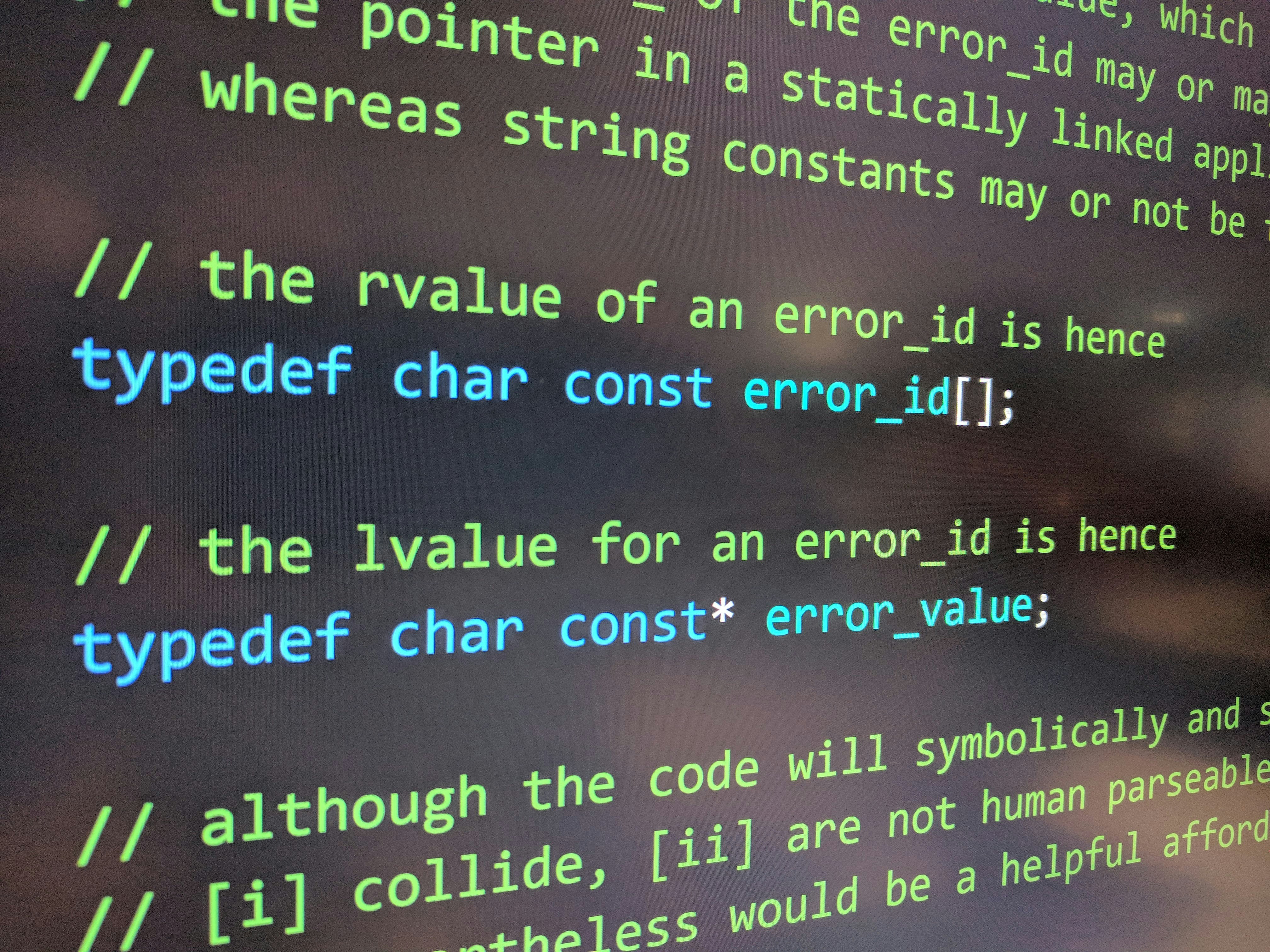

Ventajas y limitaciones de los certificados comodín: un certificado comodín (*.midominio.com) evita listar cada subdominio en el nombre del certificado, lo que reduce la información visible en muchos contextos. Sin embargo es importante recordar que la emisión del certificado puede registrarse en logs públicos, y el propio uso indebido o mala gestión del certificado comodín puede ampliar riesgos. Por eso conviene combinar certificados comodín con buenas prácticas de gestión y rotación.

Medidas prácticas para reforzar la privacidad de subdominios: limitar respuestas a consultas no autorizadas, bloquear transferencias de zona DNS, implementar split DNS o zonas privadas para servicios internos, evitar incluir subdominios sensibles en registros públicos o en repositorios de código, y usar proxies y WAF para ocultar detalles de backend. También es recomendable realizar auditorías regulares y pruebas de pentesting para detectar filtraciones.

Cómo podemos ayudarte en Q2BSTUDIO: somos una empresa de desarrollo de software y aplicaciones a medida con experiencia en inteligencia artificial, ciberseguridad y servicios cloud. Nuestros equipos diseñan soluciones de software a medida pensadas para minimizar riesgos de exposición de subdominios y aplicar controles de acceso robustos. Para necesidades específicas de seguridad y auditoría ofrecemos servicios de pentesting y hardening que puedes consultar en nuestros servicios de ciberseguridad y pentesting. Para proyectos que integren modelos y agentes IA adaptados a procesos empresariales, contamos con experiencia en ia para empresas y agentes IA que mejoran la detección y respuesta automática, más información en nuestra oferta de inteligencia artificial.

Prácticas recomendadas adicionales: separar entornos productivos de pruebas y staging en dominios distintos, aplicar políticas de acceso con least privilege, habilitar logging centralizado y encriptación en tránsito y en reposo, y planificar rotación de certificados y claves. Estas prácticas, combinadas con soluciones en la nube como servicios cloud aws y azure y herramientas de monitoreo, ayudan a mantener la privacidad y resiliencia de la infraestructura.

Si necesitas una revisión de arquitectura, desarrollo de aplicaciones a medida, integración de soluciones de inteligencia de negocio y power bi, o acelerar procesos con automatización y agentes IA, en Q2BSTUDIO diseñamos e implementamos soluciones personalizadas que integran ciberseguridad, software a medida y servicios cloud para proteger tu presente y escalar tu futuro.

Comentarios