Cómo detectar proxies residenciales en tu aplicación

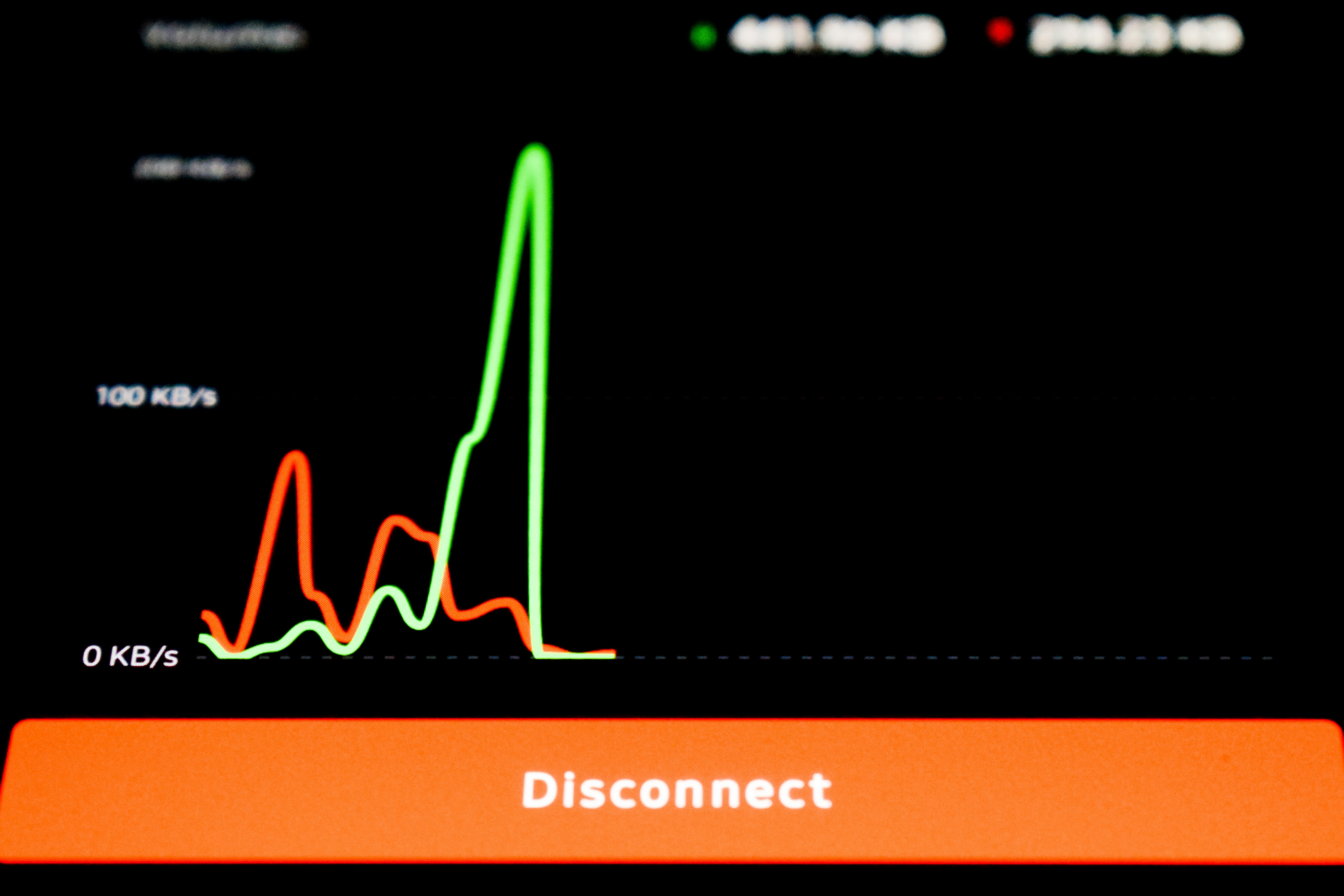

La detección de proxies residenciales representa uno de los mayores retos en la ciberseguridad moderna, ya que estos servicios enrutan el tráfico a través de IPs asignadas por ISP reales como Comcast, Jio o Deutsche Telekom, haciendo que cada petición parezca originarse desde un hogar legítimo. Mientras que las VPN y los proxies de datacenter operan en rangos de IP fácilmente identificables por listas negras, los proxies residenciales se nutren de SDKs embebidos en aplicaciones móviles, redes peer‑to‑peer de ancho de banda compartido y dispositivos comprometidos, lo que dificulta su bloqueo sin generar falsos positivos masivos. Para enfrentar este problema, es necesario combinar señales de múltiples fuentes: APIs de inteligencia de IP que devuelvan un campo específico de proxy residencial, un nivel de confianza y una puntuación compuesta de amenaza, junto con análisis de comportamiento del lado de la aplicación. Por ejemplo, una IP marcada como proxy residencial con un confidence superior a 70 y un threat score entre 45 y 79 debería activar mecanismos de fricción como CAPTCHA o autenticación adicional, mientras que puntuaciones por encima de 80 justifican un bloqueo directo. Sin embargo, hay que tener cuidado con operadores móviles que usan CGNAT, donde una misma IP pública puede ser compartida por miles de usuarios legítimos, por lo que el umbral de confianza debe ajustarse según el contexto geográfico y del ISP. En este escenario, la integración de servicios de ciberseguridad resulta clave para diseñar una estrategia multicapa que incluya no solo detección por API, sino también análisis de tráfico a nivel de red JA4+ y modelos de inteligencia artificial que identifiquen patrones anómalos de navegación. En Q2BSTUDIO, como empresa de desarrollo de software y tecnología, ofrecemos aplicaciones a medida que integran estos sistemas de detección con servicios cloud AWS y Azure, permitiendo escalar las consultas a las APIs de seguridad sin degradar la experiencia de usuario. Además, la inteligencia artificial para empresas y los agentes IA pueden automatizar la respuesta ante amenazas, mientras que herramientas de inteligencia de negocio como Power BI facilitan la visualización de métricas de riesgo y la toma de decisiones informadas. La clave está en no confiar únicamente en una señal binaria, sino en combinar puntuaciones de confianza, proveedores identificados y análisis contextual, todo ello implementado mediante software a medida que se adapte a los flujos de autenticación, pago y personalización de cada negocio. De esta forma, es posible proteger aplicaciones sin bloquear usuarios reales, manteniendo un equilibrio entre seguridad y usabilidad.

Comentarios